System.Collections.Concurrent 命名空间下提供多个线程安全集合类,只要多个线程同时访问集合,就应使用这些类来代替 System.Collections 和 System.Collections.Generic 命名空间中的相应类型。 但是,不保证通过...

”安全“ 的搜索结果

堡垒主机是一种配置了安全防范措施的网络上的计算机,堡垒主机为网络之间的通信提供了一个阻塞点,也可以说,如果没有堡垒主机,网络间将不能互相访问。 DMZ成为非军事区或者停火区,是在内部网络和外部网络之间...

奇安信、深信服、天融信、启明星辰、山石网科、安恒信息

以上为[CTF/网络安全] 攻防世界 fileinclude 解题详析,考察php伪协议、代码审计及hackbar的使用,读者可躬身实践。我是秋说,我们下次见。

文章目录1. 什么是合规?2. 什么是等保2.0?3. 做了等保有什么好处?...符合网络安全法律法规,在国内可以理解成符合等保2.0要求. 2. 什么是等保2.0? 全名是网络安全等级保护2.0,是一套标准. 监管机构会根据这套

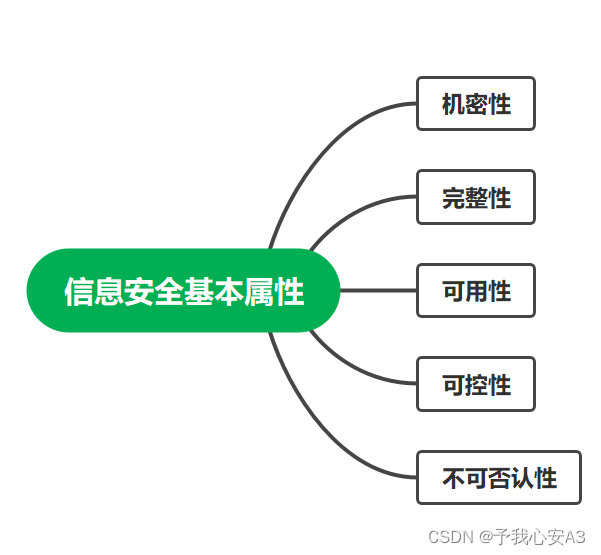

论文的摘要,写摘要好办说白了摘要就是简要的信息特征。甲乙通信甲领导:叫乙支付10万,明文被丙截获了,在信息加入一个0,100万那乙就要付款100万尴尬我们为了信息完整,则需要让原始信息,把原始信息和它的摘要都...

以上为[CTF/网络安全] 攻防世界 file_include 解题详析,考察php伪协议和convert转换过滤器相关知识点,读者可躬身实践。我是秋说,我们下次见。

如何分析软件安全性需求

标签: 系统架构

软件安全性需求是指系统可靠地控制、监控和审计谁能够在哪种资源上执行哪种动作的能力,以及检测安全漏洞并从中恢复的能力。

算法:机器学习(决策树、支持向量机、神经网络、聚类算法等,分别用于网络入侵检测、漏洞检测、异常检测、恶意代码检测等),深度学习、强化学习。算法:层次分析法(AHP)、博弈论、SVM、遗传算法、神经网络(GAN...

window+r 输入 regedit 打开注册表。最后新建字符串值:名称1,值[*.]

不过,大多数企业考虑到数据安全和个人隐私等问题,对数据共享都非常谨慎。在现实生活中,我们时常会受到下列问题的困扰: ·医院需要共享医疗信息,但是又不想泄露单个患者的隐私; ·政府机构需要统计选举数据,...

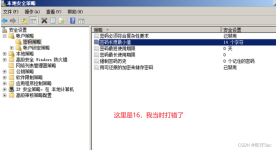

大家都知道该赛项的规程和样题向来都是模棱两可,从来不说具体的内容,导致选手在备赛时...那么本文将以往年信息安全管理与评估赛项经验来解读今年2023年国赛的规程,帮助选手们指明方向,不再为备赛却没有头绪而烦恼!

为了帮助大家更好的学习网络安全,小编给大家准备了一份网络安全入门/进阶学习资料,里面的内容都是适合零基础小白的笔记和资料,不懂编程也能听懂、看懂,所有资料共282G,朋友们如果有需要全套网络安全入门+进阶...

一、网络安全等级保护测评过程概述 网络安全等级保护测评工作过程包括四个基本测评活动:测评准备活动、方案编制活动、现场测评活动、报告编制活动。而测评相关方之间的沟通与洽谈应贯穿整个测评过程。每一项活动有...

本文为Shiro框架简介,无安全,不shiroshiro安全框架问世的意义在于提供了一种有效的解决方案,帮助开发者和企业更好地保护自己的系统和数据安全。Shiro 可以与各种 Java 框架和应用程序进行集成,如Spring等。此外...

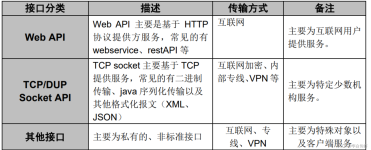

网络安全中接口测试的解决方案

标签: 接口测试

01.混合云架构下的安全风险分析1. 混合云架构下的安全风险分析企业混合云环境,一般包括一个或多个公有云厂商以及自建的私有云平台,从信息安全风险管理角度来看,实施混合云涉及到IT基础架构...

根据电力行业相关规定,电力专网实行“安全分区,网络专用,横向隔离,纵向认证”的十六字安全方针。与企业级网络部署架构不同,电力专网对网络区域进行了划分。整个网络分为生产大区(分为控制区和非控制区)和管理...

一、网络安全学习的误区 1.不要试图以编程为基础去学习网络安全 不要以编程为基础再开始学习网络安全,一般来说,学习编程不但学习周期长,且过渡到网络安全用到编程的用到的编程的关键点不多。一般人如果想要把...

推荐文章

- 南京邮电大学离散数学实验一(求主析取和主合取范式)-程序员宅基地

- {spring.cloud.client.ipAddress}_spring.cloud.client.ip-address-程序员宅基地

- 单目标跟踪OTB、VOT数据集介绍_otb数据集官网-程序员宅基地

- Xcode修改模拟器Simulator系统版本_xcode模拟器切换ios版本-程序员宅基地

- chatgpt赋能python:Python如何分离CSV的列_python的csv拆列-程序员宅基地

- MYSQL8安全之SSL认证_mysql ssl-程序员宅基地

- Java Swing 如何使用JTree(1)_swing 如何初始化一个jtree-程序员宅基地

- Go 语言到底适合干什么?_对java开发者来说 go 能做什么-程序员宅基地

- 【虚拟仿真】Unity3D中拆分模型教程(多种类型模型拆分)_unity怎么拆分模型-程序员宅基地

- ChatGLM2本地部署的实战方案-程序员宅基地