一、安全性算法 二、基础术语 三、对称加密与非对称加密 四、数字签名 五、 哈希算法 六、哈希算法碰撞与溢出处理

”安全性“ 的搜索结果

在前端开发过程中,我们不仅要考虑性能优化问题,还需要考虑各类安全问题,本文章为大家分享了几类常见的前端安全性问题以及相应的解决方案。

计算机安全性所谓计算机系统安全性,是指为计算机系统建立和采取的各种安全保护措施,以保护计算机系统中的硬件、软件及数据,防止其因偶然或恶意的原因使系统遭到破坏,数据遭到更改或泄露等。计算机安全不仅涉及到...

这几天在研究如何保障数据可溯源,想从前向安全的方法中得到点启发,顺便把前向安全的知识发出来供大家参考1997年,Anderson提出了前向安全数字签名的概念。前向安全的签名把公钥的生存期划分为很多时段,每个时段的...

本文将讨论密码学中的 前向安全性(Forward Security) 与 后向安全性(Backward Security) ,希望读完本文后,你再也不会混淆这两个概念。 在开始本文之前,希望你有如下预备知识: 密码学(Cryptography)是一门...

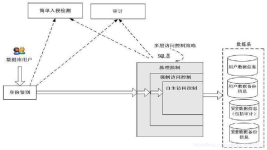

数据库系统的安全性在技术上依赖于两种方式: 1)DBMS本身提供的用户身份识别、视图、权限控制和审计等管理措施 2)由应用程序实现对数据库的访问控制和管理 应用程序写代码来实现对数据的访问控制,不必多言,而...

本文主讲 数据库的安全性,欢迎阅读~ ????目录一、数据库安全性概述二、数据库安全性控制1. 用户标识与鉴别2. 存取控制3. 自主存取控制方法4. 授权与回收5. 数据库角色6. 强制存取控制方法三、视图机制四、审计...

如何分析软件安全性需求

标签: 系统架构

软件安全性需求是指系统可靠地控制、监控和审计谁能够在哪种资源上执行哪种动作的能力,以及检测安全漏洞并从中恢复的能力。

软件安全性测试包括程序、网络、数据库安全性测试。 安全测试检查系统对非法侵入的防范能力。安全测试期间,测试人员假扮非法入侵者,采用各种办法试图突破防线。例如,①想方设法截取或破译口令;②专门定做软件...

2.1.3 商用密码应用问题及安全性评估的重要性 2.2 商用密码管理法律法规 2.2.1 《密码法》实施前商用密码法律法规体系 2.2.2 《密码法》立法情况和商用密码法律法规体系建设展望 2.3 商用密码应用法律政策...

2、《商用密码应用安全性测评机构能力评审实施细则(试行)》3、《商用密码应用安全性测评机构管理办法(试行)》4、《商用密码应用安全性评估管理办法(试行)》1、《商用密码应用安全性测评机构能力要求》一、密评...

一、常见的安全性问题 二、XXS攻击(Cross Site Scripting)(跨站脚本攻击) 三、CSRF安全漏洞(跨站请求伪造) 四、文件上传漏洞 五、限制URL访问,越权访问 六、不安全的加密存储 七、SQL注入 八、OS命令注入攻击...

数据库技术是计算机科学技术中发展最快,应用最广的技术之一,它是专门研究如何科学的组织和存储数据,如何高效地获取和处理数据的技术。它已成为各行各业存储数据、管理信息、共享资源和决策支持的最先进,最常用的...

系统安全性的内容和性质 系统安全性的内容 系统安全性包括三个方面的内容,即物理安全、逻辑安全和安全管理。物理安全是指系统设备及相关设施受到物理保护,使之免遭破坏或丢失;安全管理包括各种安全管理的政策和...

数据库安全性4.1 数据库安全性概述4.1.1 数据库的不安全因素4.2 数据库安全性控制4.2.1 用户身份鉴别4.2.2 存取控制4.2.3 自主存取控制方法4.2.4 授权:授予与回收4.2.5 数据库角色4.2.6 强制存取控制方法4.3 视图...

原文发表于kubernetes中文社区,为作者原创翻译,原文地址 更多kubernetes文章,请多关注kubernetes中文社区 目录 为什么选择微服务?...6.通过交付流水线验证安全性 7.降低攻击者的速度 8.使用Docker Rootl..

密码是国家重要战略资源,是保障网络和信息安全的核心技术和基础支撑,是保护国家安全的战略性资源 国际网络空间安全形势: 网络空间安全纳入国家战略 网络攻击在国家对抗中深度应用 网络攻击已逐步深入网络底层...

ElGamal 在 DDH下的 IND-CPA 安全性 刘宇轩 07111806 1120181352 计算机学院 有关DDH和ElGamal Diffie-Hellman Protocol 有限循环群 G\mathbb{G}G (e.gG=(Zp)∗)\left(e.g\quad G=\left(Z_{p}\right)^{*}\right)(e....

•原子性 加锁机制 •写在前面 进程想要执行任务需要依赖线程,换句话说就是进程中的最小执行单位就是线程,并且一个进程中至少有一个线程。提到多线程这里要说两个概念,就是串行和并行,搞清楚这个我们才能更好...

二、数据库安全性控制 1.用户身份鉴定 2.存取控制 3.自主存取控制 (1)GRANT(向用户授予对数据的操作权限) (2)REVOKE(回收用户对数据的操作权限) (3)数据库角色 4.强制存取控制 5.视图机制 6.审计...

推荐文章

- 大数据技术未来发展前景及趋势分析_大数据技术的发展方向-程序员宅基地

- Abaqus学习-初识Abaqus(悬臂梁)_abaqus悬臂梁-程序员宅基地

- 数据预处理--数据格式csv、arff等之间的转换_csv转arff文件-程序员宅基地

- c语言发送网络请求,如何使用C+发出HTTP请求?-程序员宅基地

- ccc计算机比赛如何报名,整理:加拿大的CCC是什么,怎么报名?-程序员宅基地

- RK3568 学习笔记 : ubuntu 20.04 下 Linux-SDK 镜像烧写_rk3568刷linux-程序员宅基地

- Gradle是什么_gradle是干嘛的-程序员宅基地

- adb命令集锦-程序员宅基地

- 【Java基础学习打卡15】分隔符、标识符与关键字_java分隔符有哪三种-程序员宅基地

- Python批量改变图片名字_python批量修改图片名称-程序员宅基地