”永恒之蓝“ 的搜索结果

永恒之蓝检测工具MS17-010漏洞扫描工具

ms17-010永恒之蓝渗透攻击

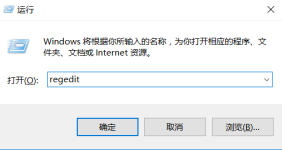

MSF永恒之蓝MS17-010 1. 扫描漏洞 use auxiliary/scanner/smb/smb_ms17_010(加载模块扫描exp) set RHOSTS 192.168.167.60(设置被扫描ip) run(开始扫描,查看是否存在漏洞) 检测到可以使用永恒之蓝 2. 漏洞...

MS17-010漏洞扫描工具,在公司,或网吧,机器多的可以直接扫描 可直接输入指定的服务器,或客机扫描

kali攻击机 windows2003/windows2008被攻击机 ip:192.168.15.129 1.进行端口扫描 nmap -Pn -sV -T4 ip地址 明白445端口和3389端口open,3389关闭现在无所谓,如果开启以后拿到权限以后就不用做开启3389端口的...

一、永恒之蓝 1.简介 2017年3月14日,微软公布SMB远程代码执行漏洞(MS17-010),又称永恒之蓝,该漏洞在 Microsoft 服务器消息块 1.0 (SMBv1) 服务器处理某些请求时,存在多个远程执行代码漏洞。成功利用这些漏洞的...

永恒之蓝(EternalBlue)爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机。甚至于2017年5月12日,不法分子通过改造“永恒之蓝”制作了wannacry程序,使...

【2】Microsoft Windows SMB 输入验证漏洞(CVE-2017-0144)(方程式工具-永恒之蓝)[原理扫描]【3】Microsoft Windows SMB 输入验证漏洞(CVE-2017-0145)(方程式工具-永恒之蓝)[原理扫描]【4】Microsoft Windows SMB ...

解决新win7不能永恒之蓝扫描和Meterpreter不能重启和关机的问题

1,查找永恒之蓝漏洞 search ms17_010 show options:展现需要设置的模块 使用漏洞 注:RHOST:靶机IP地址,即为Windows7的IP地址,set RHOST 192.168.100.91 RPORT:靶机端口号, 默认445端口,...

永恒之蓝(ms17-010)通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软件、...

推荐文章

- 小说网站系统源码|PHP付费小说网站源码带app-程序员宅基地

- Swift编码规范_swift 正则判断文件类型-程序员宅基地

- 关于shell 中return用法解释(转)_shell return-程序员宅基地

- Linux编译宏BUILD_BUG_ON_ZERO-程序员宅基地

- c51语言单片机打铃系统设计,基于单片机的自动打铃系统的设计-程序员宅基地

- 在php中使用SMTP通过密抄批量发送邮件-程序员宅基地

- python数据清洗+数据可视化_python课程题目数据清除与可视化-程序员宅基地

- 【11g】3.3 Oracle自动存储管理存储配置_oraclestorageoptions-程序员宅基地

- signature=b2f9171fa2897cefe08a669efaf58433,FULFILLMENT TRACKING IN ASSET-DRIVEN WORKFLOW MODELING-程序员宅基地

- 宜兴市计算机中等学校,重磅!江苏省陶都中等专业学校正式揭牌!-程序员宅基地